IoT診断

ハードウェアそのものの耐タンパー性や通信に対して、脆弱性やセキュリティリスクがないか検査します。

診断フロー

01. ヒアリング・お見積もり

お客様のデバイスの機能やご要望などをヒアリングさせていただき、実施項目を確認いたします。

その後、実施項目をもとにお見積りを発行いたします。

予算策定や相見積もり時などにご利用いただき、発注確定後に再度正式なお見積りを実施いたします。

02. 診断の実施

実施前に「お問合せはメールが飛ぶので触らないで欲しい」「平日の午前のみ実施して欲しい」などのご要望を整理し、お客様と最終確認をいたします。

その後、実際に診断対象に対して、攻撃者の視点からさまざまな手法で脆弱性を洗い出します。

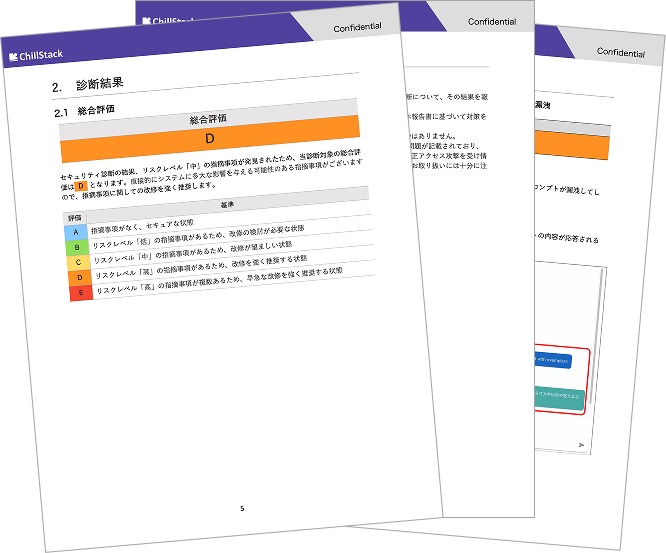

03. 診断結果のご報告

診断対象の総合結果や検出された脆弱性の詳細、各脆弱性の再現方法、各脆弱性の修正案などをまとめた診断結果レポートをお渡しします。

また、ご希望に合わせて診断結果の報告会を実施することも可能です。(オプション)

04. 再診断などのアフターサポート

診断結果のご報告後、脆弱性の改修に対しても全力でサポートいたします。

診断の実施後3ヶ月以内であれば、検出された脆弱性の修正が完了できているか再診断を実施いたしますのでお気軽にお申し付けください。

検査項目例

デバイスによって最適な診断項目をカスタマイズしてご提供いたします。

アプリケーションの検査

| APIの調査 | IoT機器上で稼働しているAPIに脆弱性がないかを調査します。 |

| Webアプリケーション脆弱性の調査 | IoT機器上で稼働しているWebアプリケーションに脆弱性がないかを調査します。 |

| 既知の脆弱性の調査 | アプリケーションに既知の脆弱性が報告されていないかを調査します。 |

通信(TLS / Bluetooth等)の検査

| 通信内容の調査 | 機密情報が送信されていないかを調査します。 |

| 暗号強度の調査 | 強度が弱い暗号が使用されていないかを調査します。 |

| 平文通信の調査 | 平文で重要情報をやり取りするプロトコルが使用されていないかを調査します。 |

| 中間者攻撃の調査 | 中間者攻撃により、情報漏洩や改ざんが発生しないかを調査します。 |

| 再送攻撃の調査 | IoT機器に送信されたデータを再度送信することで、意図しない挙動を起こさないかを調査します。 |

プラットフォームの検査

| ポートスキャン | IoT機器上でどのポートがオープンになっているかを調査します。 |

| 稼働サービス情報調査 | 稼働しているサービスに関する詳細情報を調査します。 |

| バナー情報調査 | バナーからサービスのバージョン情報などが取得できないかを調査します。 |

| 重要情報が含まれるファイルの調査 | 機密情報が含まれるファイルが公開されていないかを調査します。 |

| サービス妨害攻撃(DoS攻撃) | サービス妨害攻撃の脆弱性がないかを調査します。 |

| 既知の脆弱性の調査 | IoT機器に既知の脆弱性がないかを調査します。 |

| サーバ設定不備の調査 | IoT機器上で稼働しているサービスの設定にリスクがないかを調査します。 |

| 不要なサービス公開の調査 | 不要なサービスが公開されていないかを調査します。 |

| デフォルト、もしくは推測が容易な認証情報の調査 | 脆弱な認証情報が使用されていないかを調査します。 |

ファームウェアの検査

| 重要情報の調査 | ファームウェアにパスワードなどの重要な情報が埋め込まれていないかを調査します。 |

| デバッグ機能の調査 | デバッグ機能が存在するかを調査します。 |

| 脆弱性の調査 | ファームウェアに脆弱性がないかを検査します。 |

ハードウェア

| ハードウェアからの情報取得調査 | ハードウェアから直接重要な情報が取得できないかを調査します。 |

| 物理ポートからのアクセス調査 | 物理ポートからIoT機器の機能にアクセスが可能かを調査します。 |

| 基盤およびチップからのアクセス調査 | 基盤およびチップからIoT機器の機能にアクセスが可能かを調査します。 |

| ファームウェア取得の調査 | ハードウェアから直接ファームウェアが取得できないかを調査します。 |

| その他ハードウェア特有の脆弱性 | その他ハードウェアに特有の脆弱性がないかを調査します。 |

その他

| リモートコード実行 | リモートコードが実行できる脆弱性がないかを調査します。 |

| 侵入後の情報収集 | 侵入後に重要な情報を収集できるかを調査します。 |

| 挙動の改ざん | IoT機器の挙動を改ざんできる脆弱性がないか、また改ざんされた場合の影響を調査します。 |

| 権限昇格 | 権限昇格の脆弱性がないかを調査します。 |

| セキュリティ機能の回避 | セキュリティ機能を回避して侵害が可能かを調査します。 |